AirSnitch: Wi-Fi Ağlarında İstemci İzolasyonunu Aşan Yeni Güvenlik Açığı ve Etkilediği Cihazlar

Modern Wi‑Fi ağlarını hedef alan ciddi bir güvenlik açığı, AirSnitch adıyla birlikte dünya çapında dikkat çekti. Bir kullanıcının aynı ağa bağlı olduğu durumda, diğer cihazların verilerini ele geçirme ve gelişmiş MITM (ortadaki adam) saldırıları yürütme potansiyeli taşıyor. Hatta istemci izolasyonu etkin olsa bile bu zafiyet çalışabilir durumda.

AirSnitch nasıl çalışır? Araştırmalar, Wi‑Fi protokolünün temel mimarisindeki bir boşluktan faydalanarak çalıştığını gösteriyor. Wi‑Fi’nin MAC adresleri, şifreleme anahtarları ve IP adresleri Layer 1–3 düzeylerinde güçlü kriptografik bağlama olmadan iletiliyor; bu da bir saldırganın kurbanların kimliğini taklit ederek ağa müdahale etmesine olanak tanıyor. Böylece zararlı aktörler, Trafiği yönlendirmek ve ağa ait verilere erişmek için ileri düzey saldırılar gerçekleştirebiliyorlar. Ayrıca bu yöntemin çerez hırsı, DNS ve önbellek zehirleme gibi saldırılar için de zemin hazırladığına dair bulgular var.

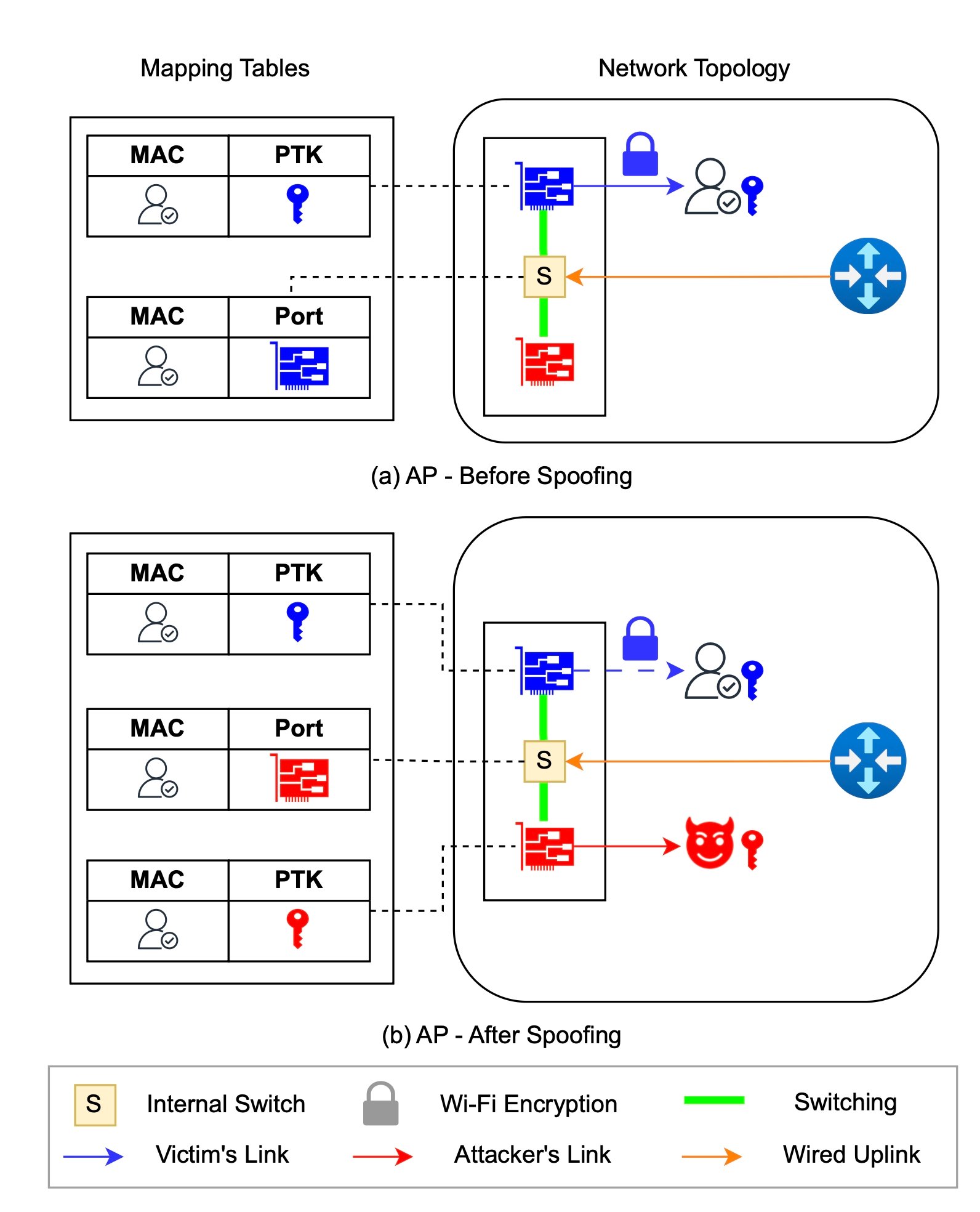

AirSnitch hangi tekniklerle çalışır? Görülen ana stratejilerden biri, ağdaki paylaşılan anahtarların kötüye kullanılmasıdır. Pek çok ağ tek bir parola veya GTK kullanır; saldırgan hedef cihaz için oluşturulmuş paketleri GTK yayın çerçevesi içine yerleştirir ve bu paketler sanki tüm ağa iletilmiş gibi görünür. Böylece hedef, bu sahte paketleri kabul eder. İkinci teknik, Gateway Bouncing olarak adlandırılır: saldırgan, veriyi ağ geçidine yönlendirir; ağ geçidi IP düzeyinde hedefi görürken Layer 2 seviyesinde hedefi yok sayar ve paketleri doğrudan kurbana iletir. Bu sayede istemciler doğrudan bağlantı kurmadan veri alışverişinde bulunabilir. Üçüncü olarak, MAC spoofing ile saldırgan, hedef cihazın MAC adresini taklit ederek tüm aşağı yönlü trafiğin kendisine yönlendirilmesini sağlar; aynı yaklaşım arka uç cihazlar için de kullanılarak, özellikle ağ geçidinin MAC adresinin taklidiyle yukarı yönlü trafiğin ele geçirilebilmesi mümkün olur.

Hangi ağ cihazları etkileniyor? Bu zafiyet, Netgear Nighthawk X6 R8000, Tenda RX2 Pro, D‑LINK DIR‑3040, TP‑Link Archer AXE75 ve Asus RT‑AX57 gibi popüler ev yönlendiricileri ile DD‑WRT v3.0‑r44715 ve OpenWrt 24.10 gibi açık kaynaklı firmware sürümlerinde ve iki üniversite kurumsal ağında tespit edildi. Bu, sorunun sadece üreticilere has olmadığını, Wi‑Fi mimarisindeki yapısal bir boşluktan kaynaklandığını gösteriyor. Uzmanlar, bu tür saldırıların uygulanmasının zorlu olduğunu, fakat üreticilerin ve standart kurulumların bu açığı görmezden gelmemesi gerektiğini ifade ediyorlar. İstenirse, istemci izolasyonunu güçlendirecek yeni standartların benimsenmesi ve mevcut açıkların kapatılması için acil çalışmaların sürdürülmesi gerektiği vurgulanıyor.